网络主机扫描流程包括

在网络安全领域,网络主机扫描是一个重要环节。为了深入了解和确保网络安全,本文将介绍网络主机扫描的基本流程,以便您能够了解整个扫描过程中每个环节的重要性和细节。

一、目标设定与扫描前准备

首先,要明确网络主机扫描的目标。根据不同的需求,如发现未知的IP地址、检查网络服务端口、分析潜在的安全风险等,制定具体的扫描目标。同时,也需要准备好所需的工具和资源,如网络扫描器、扫描器插件、数据包等。

二、确定扫描范围

确定扫描范围是进行网络主机扫描的关键步骤之一。通过收集和确定要扫描的网络子网和主机IP地址范围,以及特定服务端口等信息,为后续的扫描工作做好准备。

三、信息收集与枚举

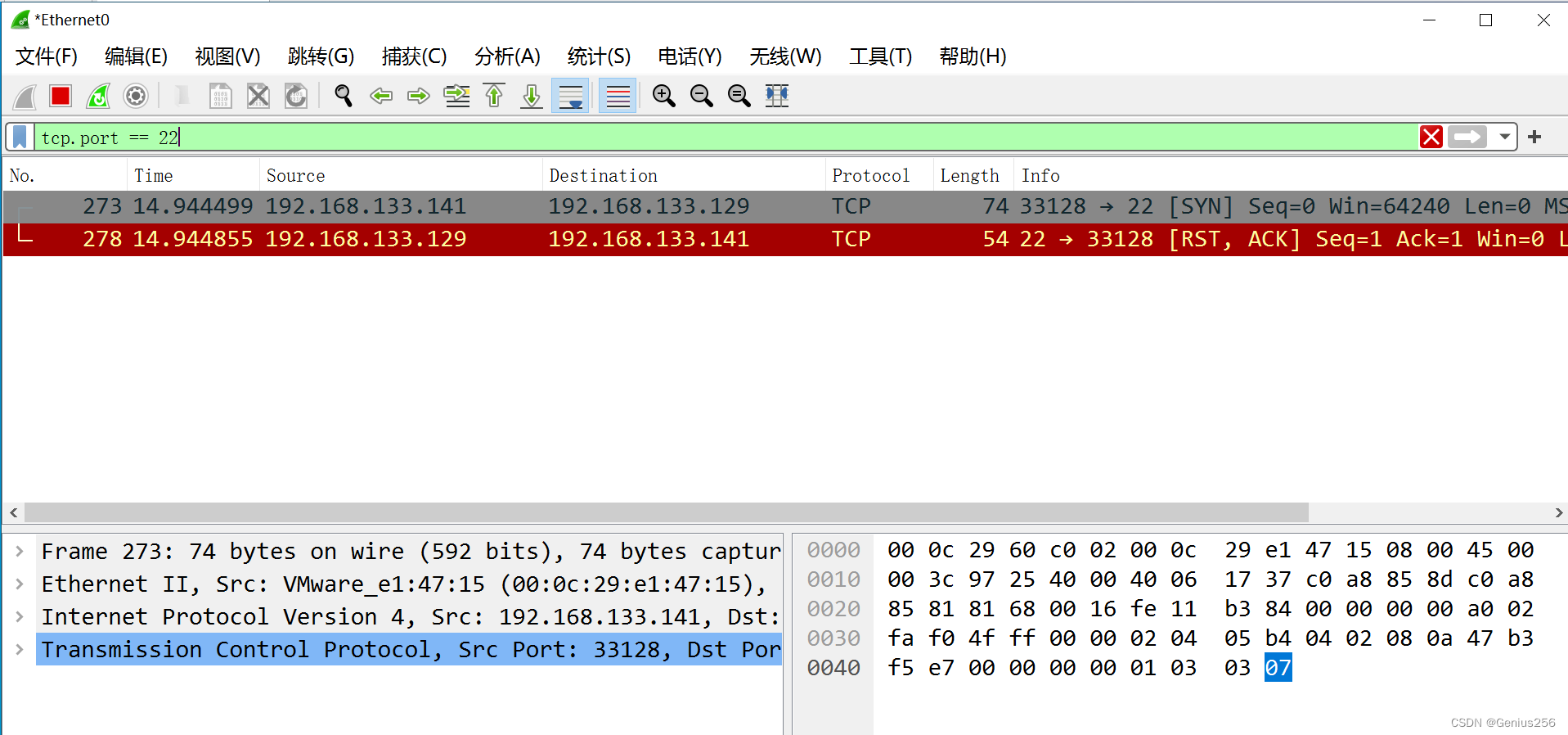

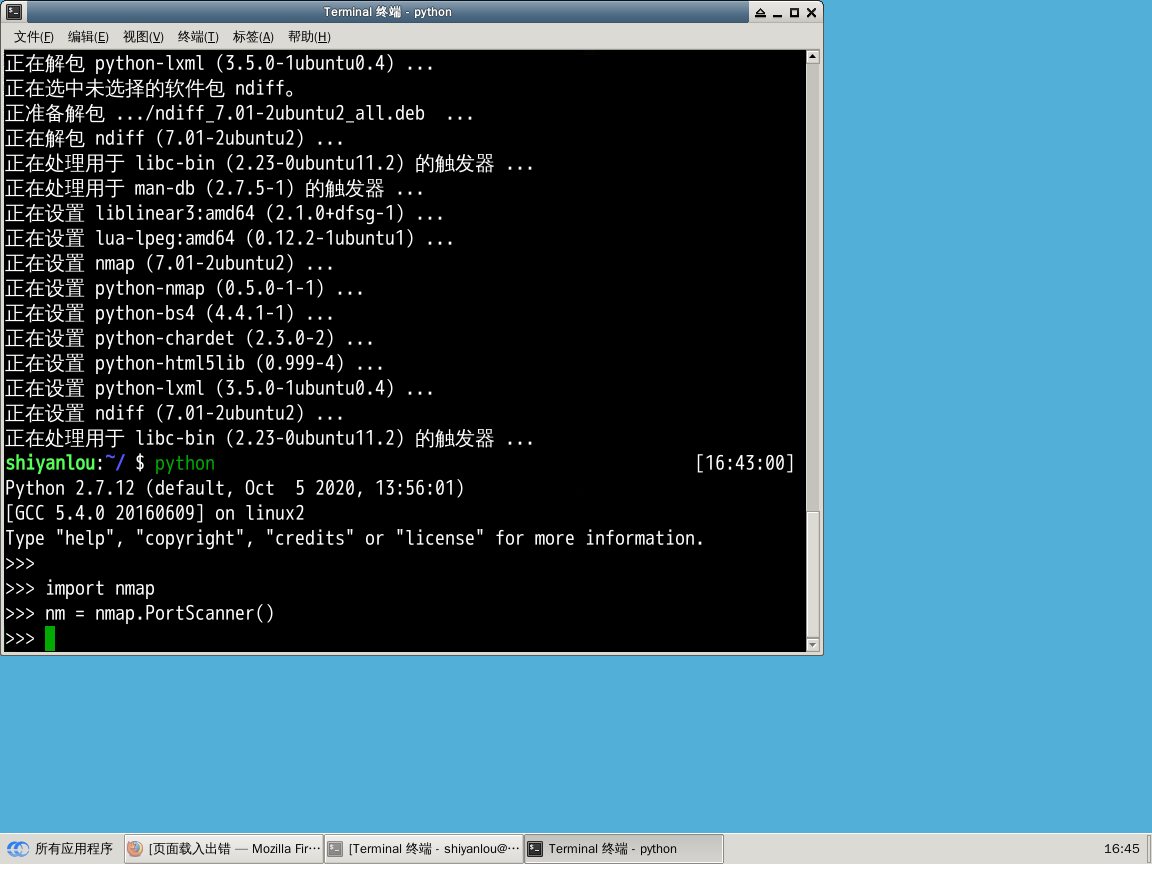

信息收集与枚举是网络主机扫描的重要环节。通过使用各种工具和技术手段,如ping扫描、DNS查询、端口扫描等,收集目标主机的相关信息。这些信息包括IP地址、MAC地址、开放的端口和服务等。同时,还需要对目标主机的操作系统和应用程序进行枚举和识别。

四、漏洞探测与利用

在信息收集和枚举的基础上,进一步进行漏洞探测和利用工作。使用自动化漏洞检测工具进行针对性的攻击,检查是否存在潜在的漏洞或后门。对于发现的问题或弱点,要进行及时的评估和处理。如果发现有漏洞可利用的情况,要及时通知相关部门进行修复和加强安全防护措施。

五、数据整合与结果分析

完成所有步骤后,需要整合所有的数据并进行分析。这包括分析收集到的网络主机的IP地址、MAC地址、开放的端口和服务等关键信息,以及通过漏洞探测获得的结果。通过数据分析和处理,形成完整的报告并展示给相关人员,为决策提供支持。

六、报告撰写与输出

最后一步是撰写报告并输出结果。根据实际情况和需求,将整个扫描流程的详细情况和结果进行总结和记录。将收集和分析得到的信息汇总在报告中,并通过合适的图表或文字等方式清晰地呈现给相关人员,为安全策略的制定提供支持。

通过上述步骤的描述和解析,我们可以对网络主机扫描的整个流程有一个清晰的了解。只有在了解了每个环节的重要性后,我们才能更好地应用它来提高网络安全性。在实际应用中,请确保您在使用相关技术时遵守相关法律法规的规定,并在合规的范围内进行操作。

幻易云高防服务器 857vps.cn 杭州服务器 温州bgp 浙江bgp温州电信 镇江电信 镇江物理机香港服务器 韩国服务器标签:

- 好的

- 以下是一个针对网络主机扫描流程的答案: **网络主机扫描流程** 网络主机扫描是网络安全领域的一项重要工作

- 其主要目的是发现并评估网络中主机的安全状况下面是一个基本的网络主机扫描流程: **一

- 确定扫描目标和范围** 首先

- 需要明确扫描的目标和范围这包括确定要扫描的网络段

- 子网以及具体的IP地址范围同时

- 也需要明确扫描的目的

- 例如发现未知的主机

- 检测开放的端口

- 发现潜在的安全风险等 **二

- 收集信息** 在确定扫描目标和范围后

- 开始收集相关信息这包括使用ping扫描等工具来发现活跃的主机

- 使用DNS查询等手段来获取主机的域名信息

- 以及使用端口扫描等工具来检测主机的开放端口和服务 **三

- 漏洞探测** 在收集到主机信息后

- 进行漏洞探测这包括使用自动化工具对主机的操作系统

- 应用程序等进行漏洞检测如果发现潜在的漏洞或后门

- 需要进行进一步的评估和处理 **四

- 数据分析与报告** 完成漏洞探测后

- 对收集到的数据进行分析这包括对主机的IP地址

- MAC地址

- 开放端口

- 服务类型等信息进行整理和分析

- 以及根据漏洞探测结果评估主机的安全状况最后

- 将分析结果汇总成报告

- 呈现给相关人员 **五

- 响应与处理** 根据报告中的结果

- 对发现的问题或弱点进行响应与处理这包括及时通知相关部门进行修复

- 加强安全防护措施

- 以及制定相应的安全策略等 **六

- 后续监控与维护** 网络主机扫描不是一个一次性的工作

- 而是需要定期进行的工作因此

- 在完成一次扫描后

- 需要进行后续的监控与维护这包括定期更新漏洞库

- 更新扫描工具

- 定期进行扫描等

- 以确保网络的安全性 通过以上流程

- 可以有效地对网络主机进行扫描和评估

- 发现潜在的安全风险并及时处理

- 从而提高网络的安全性